Certyfikaty ISO 27001

ISO 27001 – co to właściwie jest?

ISO 27001 to globalny standard, który pomaga firmom świadomie zarządzać bezpieczeństwem informacji – niezależnie od tego, czy mówimy o danych osobowych, dokumentach wewnętrznych, korespondencji mailowej, plikach projektowych czy systemach IT. Norma nie skupia się wyłącznie na technologiach – jej celem jest zbudowanie takiego sposobu pracy, w którym informacje są chronione na każdym etapie ich przetwarzania.

W przeciwieństwie do wielu rozwiązań skupionych tylko na ochronie przed cyberatakami, ISO 27001 wymaga spojrzenia na bezpieczeństwo szerzej: od procedur, przez organizację pracy, aż po zachowania samych pracowników. Standard zakłada, że ryzyka mogą pojawić się nie tylko w systemach informatycznych, ale również w codziennych czynnościach — błędnie wysłanym mailu, źle zabezpieczonym laptopie, nieuprawnionym dostępie do pomieszczeń czy braku jasnych zasad dotyczących dokumentów papierowych.

Dla wielu firm wdrożenie ISO 27001 jest momentem uporządkowania obszarów, które były „rozciągnięte” między różne działy: IT, administrację, HR, kierownictwo. Dopiero nadanie im wspólnych zasad pozwala zobaczyć, gdzie konkretne informacje są najbardziej narażone i jakie działania ochronne są rzeczywiście potrzebne.

Jednym z ważniejszych elementów normy jest również edukacja i świadomość pracowników. To oni na co dzień korzystają z systemów, odbierają podejrzane wiadomości, obsługują klientów i przetwarzają pliki — dlatego to właśnie od nich zależy, czy zabezpieczenia firmy będą działały w praktyce. ISO 27001 zakłada, że skuteczny system bezpieczeństwa to nie tylko technologie, ale przede wszystkim ludzie, którzy wiedzą, jak z nich korzystać.

Dokumentacja w ISO 27001 ma pokazywać, w jaki sposób organizacja zarządza informacjami, jakie ryzyka dostrzega i jakimi metodami je ogranicza. Nie chodzi o tworzenie zbędnych papierów, ale o opisanie rozwiązań, które w firmie faktycznie funkcjonują i pomagają utrzymać wysoki poziom ochrony.

W skrócie: ISO 27001 to praktyczny model działania, dzięki któremu organizacja może skutecznie chronić dane przed utratą, wyciekiem, manipulacją i nieuprawnionym dostępem. System ten wspiera rozwój firmy, buduje zaufanie klientów i pozwala działać bezpiecznie zarówno w świecie cyfrowym, jak i w tradycyjnej dokumentacji.

POZNAJ ZASADY, KTÓRE POMAGAJĄ CHRONIĆ INFORMACJE, OGRANICZAĆ RYZYKA I BUDOWAĆ BEZPIECZNE ŚRODOWISKO PRACY Z DANYMI

ISO 27001 jako sposób na świadome zarządzanie bezpieczeństwem informacji i odpowiedzialne planowanie działań ochronnych

Dlaczego warto wdrożyć i posiadać ISO 27001?

Współczesne organizacje działają w środowisku, w którym informacje stały się jednym z najcenniejszych zasobów. Dane klientów, dokumentacja projektowa, komunikacja wewnętrzna czy systemy biznesowe – każda z tych kategorii może stać się celem ataku lub zostać utracona w wyniku zwykłego błędu. ISO 27001 pomaga uporządkować sposób, w jaki firma pracuje z informacją, tak aby była ona zawsze chroniona, dostępna i aktualna.

W przeciwieństwie do rozwiązań skupiających się tylko na cyberbezpieczeństwie, ISO 27001 patrzy na bezpieczeństwo całościowo. Analizuje zagrożenia związane z technologią, ale także z organizacją pracy, procesami, nawykami pracowników czy obiegiem dokumentów. Dzięki temu firma jest w stanie zrozumieć, w których miejscach najbardziej naraża swoje dane i jak temu przeciwdziałać, zanim dojdzie do incydentu.

Wdrożenie systemu zgodnego z normą porządkuje wiele obszarów, które wcześniej były rozproszone między różne działy: ustalanie ról i uprawnień, tworzenie kopii zapasowych, zarządzanie hasłami, ochrona urządzeń mobilnych, zasady pracy zdalnej czy reagowanie na incydenty. Gdy te elementy zaczynają działać jako spójna całość, organizacja zyskuje realną kontrolę nad bezpieczeństwem informacji.

Kluczowym elementem ISO 27001 jest również świadomość pracowników. To oni mają codzienny kontakt z danymi, dlatego standard zakłada budowanie kultury bezpieczeństwa opartej na szkoleniach, jasnych zasadach i otwartym zgłaszaniu nieprawidłowości. Firmy, które wdrażają ten model, szybko zauważają, że to właśnie pracownicy najskuteczniej pomagają zapobiegać ryzykownym sytuacjom.

Dokumentacja wymagana przez normę nie jest zbiorem formularzy, lecz praktycznym odzwierciedleniem tego, jak działa system ochrony informacji w firmie. Pokazuje, jakie ryzyka zostały ocenione, jakie procedury obowiązują i jakie zabezpieczenia wprowadzono. Jej celem jest zapewnienie przejrzystości i konsekwencji w działaniu, nie obciążanie firmy dodatkowymi obowiązkami.

Podsumowując: ISO 27001 daje organizacji narzędzia do świadomego zarządzania informacją, minimalizuje ryzyko utraty danych, wzmacnia ochronę przed cyberzagrożeniami i buduje zaufanie klientów oraz partnerów. To inwestycja, która poprawia stabilność działania firmy i realnie zwiększa jej bezpieczeństwo.

Najczęściej zadawane pytania dotyczące ISO 27001 (FAQ)

W wielu organizacjach temat bezpieczeństwa informacji pojawia się w różnych działach – od IT, przez administrację, po obsługę klienta. ISO 27001 pomaga ujednolicić zasady ochrony danych i zbudować system, który realnie ogranicza ryzyko naruszeń, cyberataków i nieuprawnionego dostępu. Poniżej znajdziesz odpowiedzi na najczęstsze pytania, które pojawiają się przy wdrażaniu systemu zarządzania bezpieczeństwem informacji.

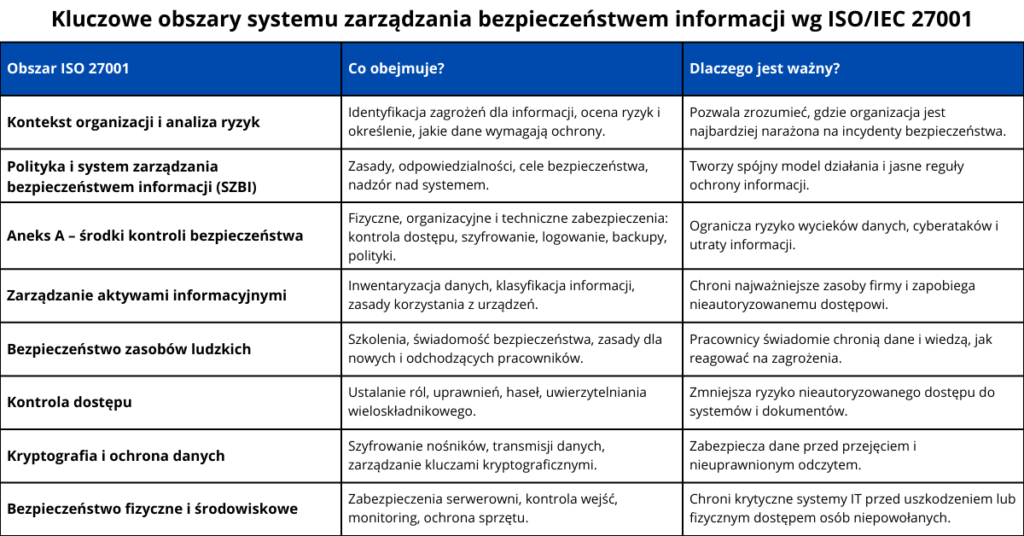

ISO 27001 obejmuje wszystkie elementy związane z ochroną informacji: analizę ryzyka, identyfikację zagrożeń, kontrolę dostępu, zabezpieczenia techniczne, polityki i procedury, tworzenie kopii zapasowych, reagowanie na incydenty, zarządzanie uprawnieniami oraz szkolenia pracowników. Norma łączy te obszary w spójny system, który pozwala firmie skutecznie zarządzać bezpieczeństwem danych.

W praktyce świetnie widać to wtedy, gdy w firmie dochodzi do sytuacji, że pracownik przez pomyłkę otwiera podejrzany załącznik mailowy. W organizacjach bez uporządkowanego systemu bezpieczeństwa kończy się to często chaotycznym działaniem. Natomiast firmy pracujące zgodnie z ISO 27001 mają jasno określone procedury: konto pracownika jest natychmiast blokowane, wdrażane są kroki izolacji zagrożenia, a administratorzy analizują logi i przywracają systemy z kopii zapasowych — dzięki czemu incydent nie przeradza się w poważniejszy problem.

ISO 27001 wdrażają zarówno duże organizacje, jak i małe firmy – szczególnie te, które przetwarzają dane klientów, pracują w oparciu o systemy IT, świadczą usługi online lub uczestniczą w przetargach. Norma jest popularna m.in. w branży IT, e-commerce, finansach, sektorze publicznym, logistyce i usługach B2B.

W codziennej działalności widać to chociażby w firmach, które obsługują klientów przez aplikacje lub panele online. Gdy kontrahent prosi o potwierdzenie, że jego dane są właściwie chronione, posiadanie ISO 27001 pozwala pokazać, że stosowane są np. szyfrowanie danych, ograniczony dostęp administratorów czy regularne testy bezpieczeństwa. Dzięki temu firma łatwiej zdobywa nowych klientów i spełnia wymagania większych partnerów biznesowych.

Wdrożenie ISO 27001 pomaga firmie zabezpieczyć dane, zmniejszyć ryzyko cyberataków, uporządkować procesy związane z przetwarzaniem informacji, zwiększyć świadomość pracowników i spełnić wymagania klientów oraz partnerów biznesowych. Certyfikacja często ułatwia też zdobywanie kontraktów i zwiększa wiarygodność organizacji.

Dobrze widać to w sytuacjach, gdy klient przed podpisaniem umowy pyta o to, jak firma chroni przesyłane dokumenty czy dane logowania do systemów. Organizacje pracujące zgodnie z ISO 27001 mogą wskazać konkretne rozwiązania: szyfrowane kanały komunikacji, regularne testy podatności, jasne zasady nadawania uprawnień i proces reagowania na incydenty. Takie podejście sprawia, że klient szybciej podejmuje decyzję o współpracy, bo widzi, że firma faktycznie kontroluje bezpieczeństwo informacji, a nie tylko deklaruje, że „dba o dane”.

ChatGPT powiedział:

Nie. Norma dotyczy wszystkich form informacji – cyfrowych, papierowych, ustnych oraz tych przechowywanych na nośnikach. Obejmuje również fizyczne zabezpieczenia budynków, kontrolę dostępu do pomieszczeń oraz zasady korzystania z urządzeń mobilnych i pracy zdalnej.

W praktyce dobrze widać to wtedy, gdy pracownik przypadkowo zostawia na biurku dokumenty zawierające dane klienta lub wynosi służbowy laptop poza firmę bez odpowiedniego zabezpieczenia. W organizacjach zgodnych z ISO 27001 takie sytuacje są objęte jasnymi zasadami: biurka muszą być czyste po zakończeniu pracy, dokumenty są zamykane w szafach, a laptopy mają szyfrowane dyski i wymagają dwuskładnikowego logowania. Dzięki temu ryzyko nieuprawnionego dostępu do informacji znacząco spada — niezależnie od tego, w jakiej formie te informacje występują.

Ocena ryzyka w ISO 27001 polega na określeniu, jakie informacje posiada firma, jakie zagrożenia mogą im zagrażać i jakie skutki miałoby ich naruszenie. Na tej podstawie dobiera się odpowiednie środki ochrony – techniczne, organizacyjne i proceduralne – które pozwalają ograniczyć prawdopodobieństwo incydentu lub jego wpływ.

W praktyce bardzo dobrze sprawdza się to np. wtedy, gdy w analizie ryzyka wychodzi, że kluczowe dane – takie jak umowy z klientami czy kopie projektów – są przechowywane na jednym wspólnym dysku bez szyfrowania. Do tej pory nikomu to nie przeszkadzało, ale analiza pokazuje, że awaria lub kradzież urządzenia mogłaby zatrzymać firmę na kilka dni. Po wdrożeniu środków ochrony dane trafiają na szyfrowany serwer z kopią zapasową i określonymi poziomami uprawnień, co realnie zmniejsza ryzyko utraty informacji i przyspiesza reakcję na ewentualny incydent.

Tak. Norma wskazuje, że organizacja musi zapewnić ciągłość działania, a jednym z kluczowych elementów jest regularne wykonywanie i testowanie kopii zapasowych.

W wielu firmach dopiero uporządkowanie tego obszaru ujawnia, że kopie były robione nieregularnie, a czasem nikt nie sprawdzał, czy da się je odtworzyć. Kiedy raz doszło do awarii dysku, możliwość przywrócenia danych z poprawnie działającego backupu pozwoliła uniknąć wielodniowego przestoju.

Tak. Norma wymaga jasnych zasad nadawania, zmiany i odbierania dostępu do systemów oraz zasobów informacyjnych.

Często wdrożenie pokazuje, że w organizacji nadal aktywne są konta osób, które odeszły z firmy lub zmieniły stanowisko. Po uporządkowaniu uprawnień wrażliwe dane są dostępne tylko dla osób, które faktycznie ich potrzebują, co znacząco zmniejsza ryzyko nadużyć.

Tak. Norma obejmuje również zasady korzystania z urządzeń mobilnych i pracy poza biurem, w tym zasady szyfrowania, połączeń VPN i zabezpieczenia sprzętu.

W praktyce świetnie działa to w sytuacjach, gdy pracownik zabiera laptopa na spotkanie z klientem — jeśli urządzenie jest zaszyfrowane i chronione silnym hasłem, a połączenia są zabezpieczone, ryzyko utraty danych po zgubieniu sprzętu jest znacznie mniejsze.

Tak. Organizacja musi dokumentować incydenty, analizować ich przyczyny i wdrażać działania zapobiegawcze.

W wielu firmach po wprowadzeniu rejestru zaczynają się pojawiać zgłoszenia drobnych zdarzeń, takich jak nieudane próby logowania czy podejrzane wiadomości e-mail. Z czasem pozwala to zauważyć powtarzające się schematy i szybciej wdrożyć odpowiednie zabezpieczenia.

Tak. Norma promuje wdrażanie narzędzi i procedur monitoringu bezpieczeństwa, dzięki czemu organizacja może szybciej zauważyć nietypową aktywność.

Na co dzień sprawdza się to np. wtedy, gdy system rejestruje serię prób logowania z nietypowego kraju lub urządzenia. Zamiast ignorować sygnał, administrator może od razu zablokować dostęp i zweryfikować, czy ktoś nie próbował włamać się do firmowego systemu.